В феврале 2023 г. Avast обнародовал отчет Q4/2022 Threat Report, в котором говорится об увеличении количества киберпреступлений, наличии так называемых «уязвимостей нулевого дня» в Google Chrome и Windows, массовом распространении вредоносных программ для похищения информации, в частности, троянов для удаленного доступа. Как работают схемы и как от них защититься?

Virus Фото: pandasecurity.com

В четвертом квартале 2022 года компания Avast, лидер в области защиты цифровой безопасности и конфиденциальности, бренд Gen™ (NASDAQ: GEN), зафиксировала увеличение количества киберугроз. Преступники все искуснее используют социальную инженерию для кражи денег. В частности, эксперты предупреждают о мошенничестве с возмещениями, счетами-фактурами и службами технической поддержки.

Киберпреступники также продолжают активно заниматься шпионажем и кражей информации, а рекламные кампании (в частности, на лотерейную тематику) используют как тактику для получения контактных данных людей. Исследователи угроз Avast также обнаружили «уязвимости нулевого дня» в Google Chrome и Windows (при этом, по состоянию на начало второй декады февраля 2023 г. есть информация, что угрозы исправлены).

Напомним, что уязвимость нулевого дня — это слабые места в системе или устройстве (используются злоумышленниками для кибератак), которые были раскрыты, но еще не исправлены.

«В конце 2022 года мы наблюдаем рост количества угроз, ориентированных на страх пользователей. Мошенники информируют людей, что их компьютер заражен, или что с них взимают деньги за товары, которые они не заказывали. Человеку свойственно реагировать на срочность и пытаться восстановить контроль над ситуацией, и именно в этом киберпреступники преуспевают», — говорит Якуб Крустек, директор по исследованиям вредоносного программного обеспечения Avast.

Он добавляет, что когда люди сталкиваются с неожиданными всплывающими сообщениями или электронными письмами, рекомендуется им сохранять спокойствие и подумать, прежде чем действовать.

ЧИТАЙТЕ ТАКЖЕ: Российские хакеры шпионили за абонентами от имени Укртелекома

Virus Фото: itechua.com

«Угрозы сегодня настолько распространены, что потребителям трудно за ними успевать. Наша миссия заключается в том, чтобы помочь защитить людей, выявляя угрозы и предупреждая пользователей до того, как преступники могут нанести вред. Для этого мы используем новейшие технологии на основе искусственного интеллекта», — отмечает господин Крустек.

Напомним, что сейчас не только граждане и бизнес, но и государственные органы подвергаются мощным хакерским атакам. Под наибольшим давлением находится Украина, на которую нацелены российские преступники, действующие при поддержке спецслужб. Подробнее читайте в материале.

Мошенничество с возмещениями, счетами-фактурами и технической поддержкой

Обман пользователей часто начинается со всплывающего окна, которое предупреждает о вероятном заражении вредоносным программным обеспечением и призывает людей позвонить на линию поддержки, чтобы решить проблему (конечно, по предложенному номеру).

Затем мошенники убеждают абонента установить удаленное подключение к своему компьютеру, что открывает путь к краже личной информации и денег, поскольку преступники пытаются получить доступ к банковским счетам или криптокошелькам людей, и просят оплатить свои услуги.

«Мы рекомендуем людям игнорировать такие всплывающие сообщения и закрывать окно с помощью клавиши «escape», или, если это невозможно, перезагрузить компьютер, — советует господин Крустек. — Также никогда не предоставляйте удаленный доступ к своему компьютеру незнакомому человеку».

Лаборатория угроз Avast также зафиксировала рост мошенничества с возвратом средств и выставлением счетов на 14% с октября по ноябрь 2022 года, а в декабре — еще на 22%.

ЧИТАЙТЕ ТАКЖЕ: В Госспецсвязи назвали хакерскую группировку, атаковавшую известное украинское информагентство

Hacker Фото: mediasat.info

Мошенничество с возмещением работает так же, как и мошенничество с технической поддержкой, и часто происходит в виде электронного письма, которое выглядит так, будто оно было отправлено от надежной компании.

Люди получают электронное письмо с поддельной квитанцией, что заставляет их поверить в то, что с них сняли деньги за покупку, которой они не делали. Затем людей обманом заставляют позвонить по номеру телефона, где агент просит их создать удаленное соединение со своим компьютером и открыть банковский счет, чтобы человек мог увидеть, как осуществляется возврат средств. Цель злоумышленника — похитить деньги человека. В случае мошенничества со счетами люди, а чаще предприятия, получают счета за товары или услуги, которые они никогда не заказывали и не получали.

«Чтобы избежать подобного вида обмана, люди должны быть достаточно бдительными. Мошеннические счета часто выглядят законно, и сперва необходимо проверить, действительно ли был сделан заказ, получена услуга, и действительно ли отправитель является тем, за кого он себя выдает», — сказал Крустек.

Мошенничество со счетами-фактурами PayPal (MikroTik, Ravoltek и Coinbase)

На прошлой неделе специалисты обнаружили еще одну серию мошеннических схем, в которой фигурирует PayPal. Как и до этого, разоблачить механизм обмана не просто, злоумышленники хорошо все маскируют. В частности, сообщения присылаются якобы с электронной почты PayPal.

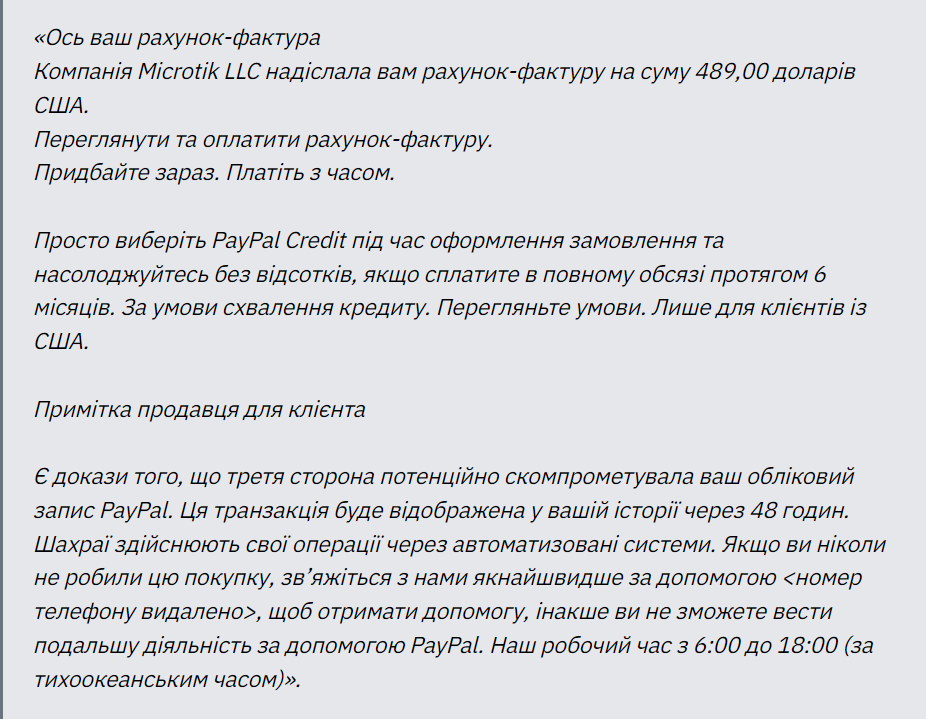

Мошенничество со счетами-фактурами PayPal от MikroTik LLC

Эта мошенническая схема использует бренд MikroTik, латвийского производителя сетевого оборудования. В этой афере мошенники отправляют потенциальным жертвам фальшивые счета-фактуры PayPal от имени вымышленной компании. Вот как выглядит содержание этого мошеннического счета-фактуры PayPal от MikroTik LLC:

Инвойс не является настоящим. Мошенники получают электронные адреса людей и отправляют им фальшивые счета через PayPal, чтобы попытаться напугать их и заставить позвонить на указанный номер телефона. После того, как жертва напугана и позвонила, мошенники делают все возможное, чтобы выманить у нее личную и/или финансовую информацию, которую они могут использовать для совершения любых других преступлений (от имени жертвы!).

ЧИТАЙТЕ ТАКЖЕ: FTX подтверждает хакерскую атаку и кражу 415 миллионов долларов клиентов

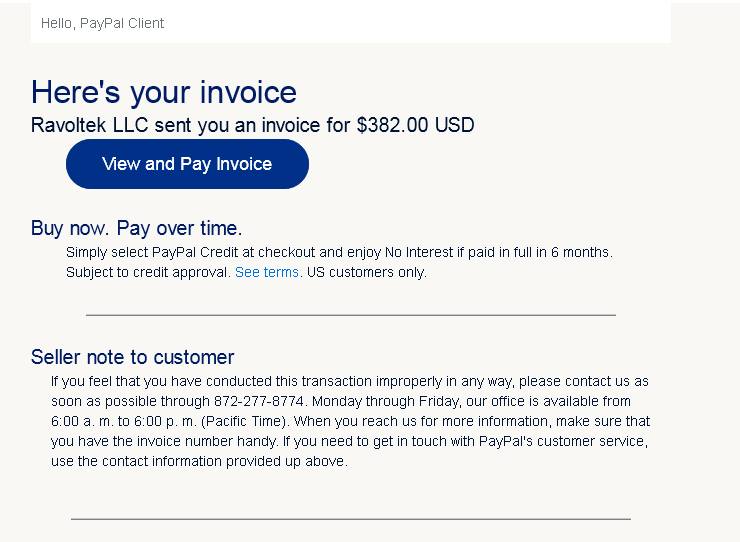

Мошенничество со счетом-фактурой PayPal от Ravoltek LLC

Вот еще один пример такой аферы — на этот раз с использованием названия другой компании: Ravoltek LLC.

Как видно, содержание сообщения такое же, как и в первом примере, но стоит обратить внимание на одну вещь: общее приветствие в верхней части сообщения — «Привет, клиент PayPal». PayPal никогда не пришлет письмо с общим приветствием. Это всегда будет имя и фамилия клиента или, в случае бизнес-аккаунтов, название компании.

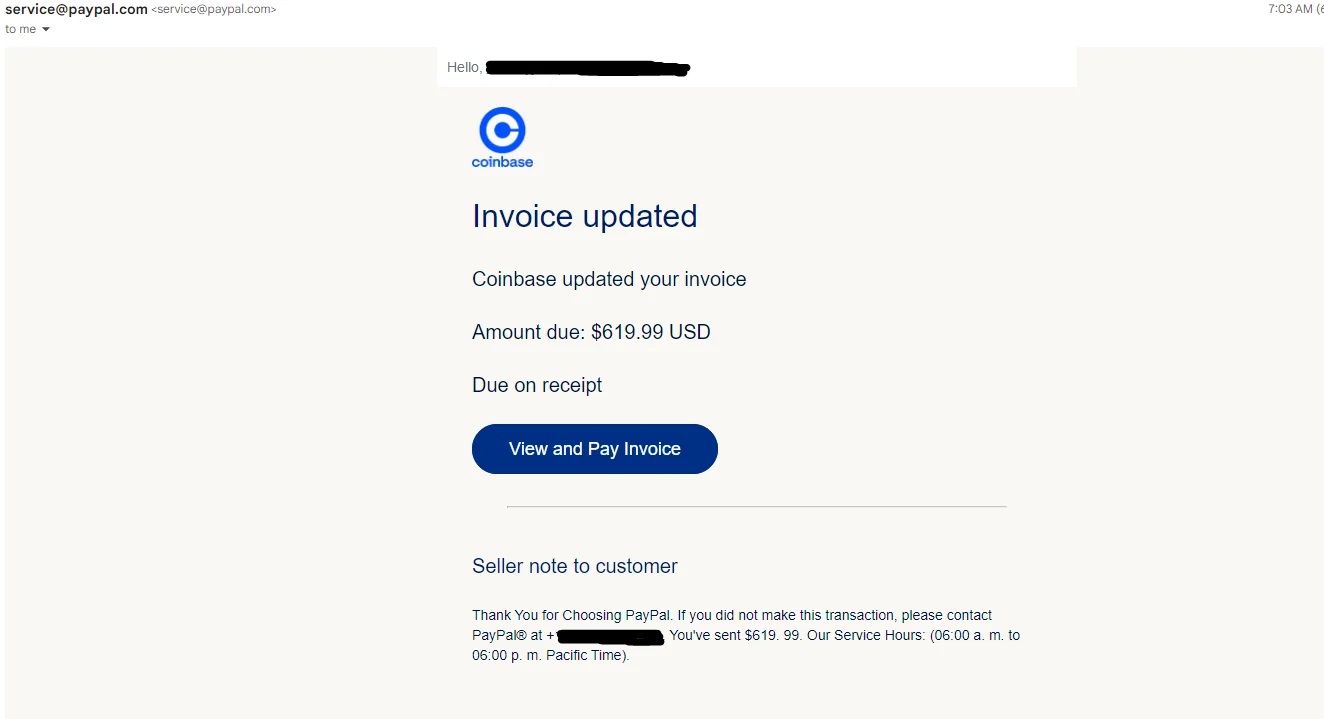

Мошенничество со счетами-фактурами Coinbase PayPal Coinbase

В этом последнем примере мошенники выдают себя за Coinbase, платформу для обмена криптовалют.

Хотя содержание сообщений отличается, тактика одинакова: заставить людей набрать номер телефона, указанный в электронном письме, и обманом получить их личные данные.

Как мошенники получают электронный адрес?

Чаще всего они получают его из подпольных интернет-форумов или из темной паутины — двух мест, которые являются рассадниками похищенных/утечек данных.

Напомним, что эксперты в области финбезопасности предупреждают о появлении нового мощного троянского вируса «Крестный отец». Он атаковал уже более 400 приложений на Android.

Рекламные программы, похищающие информацию, трояны для удаленного доступа и боты

В IV квартале 2022 г. также было распространено веб-рекламное ПО, которое не только раздражает людей навязчивой рекламой, но и пытается похитить их персональные данные. Например, людям предлагают принять участие в лотерее, вращая колесо рулетки, чтобы выиграть, а затем просят ввести свои контактные данные и оплатить «комиссию за обработку» с помощью кредитной карты или учетной записи Google Pay или Apple Pay.

Исследователи Avast также зафиксировали поток рекламного ПО DealPly, которое поставляется в виде расширения для Google Chrome и отправляет злоумышленникам статистическую и поисковую информацию. Риск заражения DealPly увеличился во всем мире, особенно в Америке, Европе, Южной и Юго-Восточной Азии.

Эксперты зафиксировали рост на 437% глобального распространения похитителя информации Arkei, который известен тем, что похищает данные из форм автозаполнения браузеров, паролей и других источников.

Также на 57% выросло количество людей и компаний, защищенных от AgentTesla, штамма вредоносного программного обеспечения, которое часто распространяется через фишинговые электронные письма для бизнеса и предназначено для кражи учетных данных, а также на 37% — от вора RedLine, который часто распространяется во взломанных играх и сервисах, похищая информацию из браузеров и криптокошельков.

Телеметрия Avast также показывает, что глобальное распространение LimeRAT утроилось в 4 квартале.

LimeRAT — это троянец для удаленного доступа, способный похищать пароли, криптовалюты, осуществлять распределенные DDoS-атаки и устанавливать на компьютер жертвы программы-вымогатели.

ЧИТАЙТЕ ТАКЖЕ: Специалисты Госспецсвязи рассказали о «подводных камнях» при удалении вирусов со смартфона

Hacker Фото: business-reporter.co.uk

Другим вирусным ПО, оборот которого существенно вырос, является Emotet (сеть ботов). Действует преимущественно в Южной и Юго-Восточной Азии и Латинской Америке.

«Emotet — распространитель вредоносного программного обеспечения с широким спектром возможностей для похищения информации и распространения вредоносного программного обеспечения. За последние несколько месяцев он усовершенствовал свою технику избежания обнаружения антивирусным ПО за счет использования таймеров для постепенного продолжения выполнения полезной нагрузки», — говорится в отчете Avast.

Вор информации Qakbot также эволюционировал и начал использовать «контрабанду HTML» для сокрытия закодированного вредоносного скрипта во вложениях электронной почты. Например, злоумышленники начали злоупотреблять SVG-изображениями для сокрытия вредоносной нагрузки и кода, используемого для его повторного сбора.

Эксплойты «нулевого дня»

В этом квартале исследователи Avast также обнаружили два сложных эксплойта «нулевого дня».

Напомним, что exploit — это компьютерная программа, фрагмент программного кода или последовательность команд, использующих уязвимости в ПО и предназначенных для проведения атаки на вычислительную систему.

«Avast защитил своих пользователей, поскольку оба эксплойта использовались в «дикой природе». Первый, CVE-2022-3723, представлял собой путаницу типов в V8 и использовался для получения удаленного выполнения кода (RCE) против Google Chrome. Avast сообщил об этой уязвимости Google, который быстро выпустил патч всего за два дня. Второй уязвимостью нулевого дня CVE-2023-21674 была LPE-уязвимость в ALPC, которая позволяла злоумышленникам добраться из песочницы браузера вплоть до ядра Windows. Корпорация Майкрософт исправила эту уязвимость в обновлении Patch Tuesday за январь 2023 года», — отмечается в отчете Avast.

Эксперты компании добавляют, что сегодня пользователям следует быть крайне осмотрительными и ожидать появления новых шпионских программ, а также новейших троянских вирусов, нацеленных на мобильный банкинг. Опасными будут и троянские SMS-сообщения.

ЧИТАЙТЕ ТАКЖЕ:

Популярное расширение Chrome скрывает вирус для майнинга криптовалют

Как уберечь свой смартфон от вирусов – инструкция Госспецсвязи

Широкий спектр маршрутизаторов подвергается атакам нового правительственного вируса

По материалам press.avast.com, news.trendmicro.com.