У лютому 2023 р. Avast оприлюднив звіт Q4/2022 Threat Report, у якому йдеться про збільшення кількості кіберзлочинів, наявність так званих «вразливостей нульового дня» в Google Chrome і Windows, масове поширення шкідливих програм для викрадення інформації, зокрема, троянів для віддаленого доступу. Як працюють схеми та як від них захиститись?

Virus Фото: pandasecurity.com

У четвертому кварталі 2022 року компанія Avast, лідер у галузі захисту цифрової безпеки та конфіденційності, бренд Gen™ (NASDAQ: GEN), зафіксувала збільшення кількості кіберзагроз. Злочинці все вправніше використовують соціальну інженерію для крадіжки грошей. Зокрема, експерти попереджають про шахрайство з відшкодуваннями, рахунками-фактурами та службами технічної підтримки.

Кіберзлочинці також продовжують активно займатися шпигунством і крадіжкою інформації, а рекламні кампанії (зокрема, на лотерейну тематику) використовують як тактику для отримання контактних даних людей. Дослідники загроз Avast також виявили «вразливості нульового дня» в Google Chrome і Windows (при цьому, станом на початок другої декади лютого 2023 р. є інформація, що загрози виправлено).

Нагадаємо, що вразливість нульового дня — це слабкі місця у системі чи пристрої (використовуються зловмисниками для кібератак), які були розкриті, але ще не виправлені.

«Наприкінці 2022 року ми спостерігаємо зростання кількості загроз, орієнтованих на страх користувачів. Шахраї інформують людей, що їх комп’ютер заражений, або що з них стягують гроші за товари, які вони не замовляли. Людині властиво реагувати на терміновість і намагатися відновити контроль над ситуацією, і саме в цьому кіберзлочинці досягають успіху», — говорить Якуб Крустек, директор з досліджень шкідливого програмного забезпечення Avast.

Він додає, що коли люди стикаються з несподіваними спливаючими повідомленнями або електронними листами, рекомендується їм зберігати спокій і подумати, перш ніж діяти.

ЧИТАЙТЕ ТАКОЖ: Російські хакери шпигували за абонентами від імені Укртелекому

Virus Фото: itechua.com

«Загрози сьогодні настільки поширені, що споживачам важко за ними встигати. Наша місія полягає в тому, щоб допомогти захистити людей, виявляючи загрози та попереджаючи користувачів до того, як шахраї можуть завдати шкоди. Для цього ми використовуємо новітні технології на основі штучного інтелекту», — зазначає пан Крустек.

Нагадаємо, що зараз не лише громадяни та бізнес, але і державні органи зазнають потужних хакерських атак. Під найбільшим тиском знаходиться Україна, на яку націлені російські злочинці, які діють за підтримки спецслужб. Детальніше читайте в матеріалі.

Шахрайство з відшкодуваннями, рахунками-фактурами та технічною підтримкою

Обман користувачів часто починається зі спливаючого вікна, яке попереджає про ймовірне зараження шкідливим програмним забезпеченням і закликає людей зателефонувати на лінію підтримки, щоб вирішити проблему (звичайно, за запропонованим номером).

Потім шахраї переконують абонента встановити віддалене підключення до свого комп’ютера, що відкриває шлях до крадіжки особистої інформації та грошей, оскільки злочинці намагаються отримати доступ до банківських рахунків або криптогаманців людей, і просять оплатити свої послуги.

«Ми рекомендуємо людям ігнорувати такі спливаючі повідомлення і закривати вікно за допомогою клавіші «escape», або, якщо це неможливо, перезавантажити комп’ютер, — радить пан Крустек. — Також ніколи не надавайте віддалений доступ до свого комп’ютера незнайомій людині».

Лабораторія загроз Avast також зафіксувала зростання шахрайства з поверненням коштів і виставленням рахунків на 14% з жовтня по листопад 2022 року, а в грудні — ще на 22%.

ЧИТАЙТЕ ТАКОЖ: У Держспецзв’язку назвали хакерське угруповання, яке атакувало відоме українське інформагентство

Hacker Фото: mediasat.info

Шахрайство з відшкодуванням працює так само, як і шахрайство з технічною підтримкою, і часто відбувається у вигляді електронного листа, який виглядає так, ніби його було надіслано від надійної компанії.

Люди отримують електронного листа з підробленою квитанцією, що змушує їх повірити в те, що з них зняли гроші за покупку, якої вони не робили. Потім людей обманом змушують зателефонувати за номером телефону, де агент просить їх створити віддалене з’єднання зі своїм комп’ютером і відкрити банківський рахунок, щоб людина могла побачити, як здійснюється повернення коштів. Мета зловмисника — викрасти гроші людини. У випадку шахрайства з рахунками люди, а частіше підприємства, отримують рахунки за товари чи послуги, які вони ніколи не замовляли і не отримували.

«Щоб уникнути подібного виду обману, люди повинні бути досить пильними. Шахрайські рахунки часто виглядають законно, і спершу необхідно перевірити, чи дійсно було зроблено замовлення, отримано послугу, і чи дійсно відправник є тим, за кого він себе видає», — сказав Крустек.

Шахрайство з рахунками-фактурами PayPal (MikroTik, Ravoltek та Coinbase)

Минулого тижня фахівці виявили ще одну серію шахрайських схем, в якій фігурує PayPal. Як і до цього, викрити механізм обману не просто, зловмисники добре все маскують. Зокрема, повідомлення надсилаються начебто з електронної пошти PayPal.

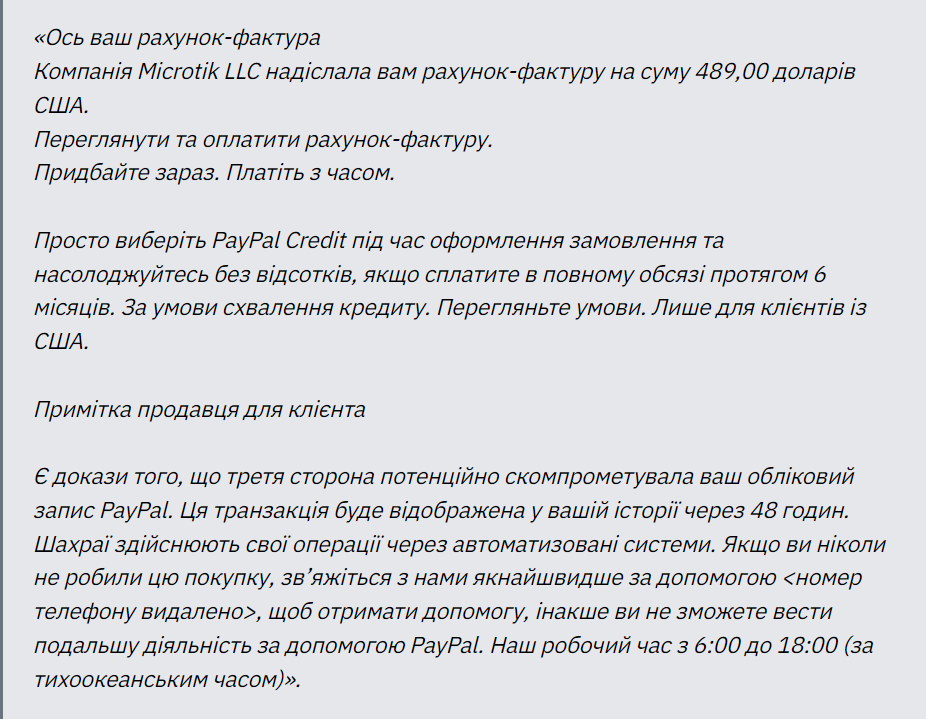

Шахрайство з рахунками-фактурами PayPal від MikroTik LLC

Ця шахрайська схема використовує бренд MikroTik, латвійського виробника мережевого обладнання. У цій афері шахраї надсилають потенційним жертвам фальшиві рахунки-фактури PayPal від імені вигаданої компанії. Ось як виглядає зміст цього шахрайського рахунку-фактури PayPal від MikroTik LLC:

Інвойс не є справжнім. Шахраї отримують електронні адреси людей і надсилають їм фальшиві рахунки через PayPal, щоб спробувати налякати їх і змусити зателефонувати на вказаний номер телефону. Після того, як жертва налякана і зателефонувала, шахраї роблять все можливе, щоб виманити у неї особисту та/або фінансову інформацію, яку вони можуть використати для вчинення будь-яких інших злочинів (від імені жертви!).

ЧИТАЙТЕ ТАКОЖ: FTX підтверджує хакерську атаку та крадіжку 415 мільйонів доларів клієнтів

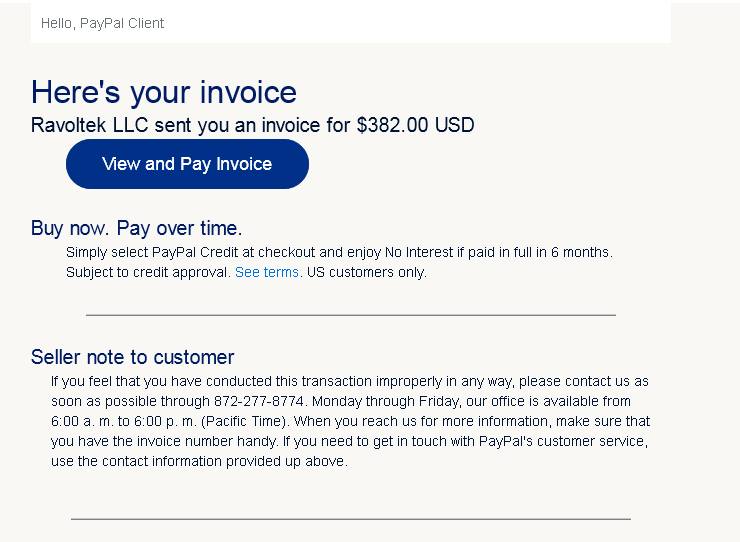

Шахрайство з рахунком-фактурою PayPal від Ravoltek LLC

Ось ще один приклад такої афери — цього разу з використанням назви іншої компанії: Ravoltek LLC.

Як видно, зміст повідомлення такий самий, як і в першому прикладі, але варто звернути увагу на одну річ: загальне привітання у верхній частині повідомлення — «Привіт, клієнт PayPal». PayPal ніколи не надішле листа із загальним привітанням. Це завжди буде ім’я та прізвище клієнта або, у випадку бізнес-акаунтів, назва компанії.

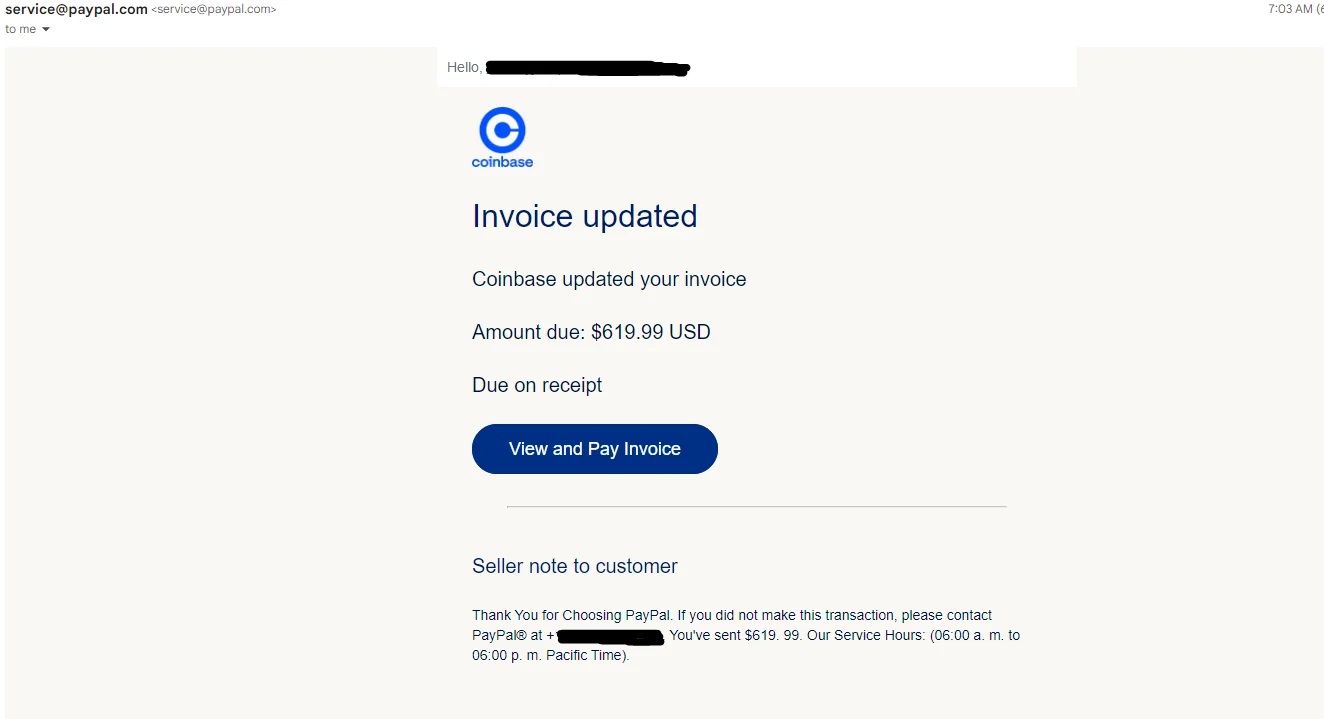

Шахрайство з рахунками-фактурами Coinbase PayPal

У цьому останньому прикладі шахраї видають себе за Coinbase, платформу для обміну криптовалют.

Хоча зміст повідомлень відрізняється, тактика однакова: змусити людей набрати номер телефону, вказаний в електронному листі, і обманом отримати їх особисті дані.

Як шахраї отримують електронну адресу?

Найчастіше вони отримують її з підпільних інтернет-форумів або з темної павутини — двох місць, які є розсадниками викрадених/витоків даних.

Нагадаємо, що експерти в галузі фінбезпеки попереджають про появу нового потужного троянського вірусу «Хрещений батько». Він атакував вже понад 400 додатків на Android.

Рекламні програми, що викрадають інформацію, трояни для віддаленого доступу та боти

У IV кварталі 2022 р. також було поширене веб-рекламне ПЗ, яке не тільки дратує людей нав’язливою рекламою, але й намагається викрасти їхні персональні дані. Наприклад, людям пропонують взяти участь у лотереї, обертаючи колесо рулетки, щоб виграти, а потім просять ввести свої контактні дані та сплатити «комісію за обробку» за допомогою кредитної картки або облікового запису Google Pay чи Apple Pay.

Дослідники Avast також зафіксували потік рекламного ПЗ DealPly, яке постачається у вигляді розширення для Google Chrome і надсилає зловмисникам статистичну та пошукову інформацію. Ризик зараження DealPly збільшився у всьому світі, особливо в Америці, Європі, Південній та Південно-Східній Азії.

Експерти зафіксували зростання на 437% глобального поширення викрадача інформації Arkei, який відомий тим, що викрадає дані з форм автозаповнення браузерів, паролів та інших джерел.

Також на 57% зросла кількість людей і компаній, захищених від AgentTesla, штаму шкідливого програмного забезпечення, яке часто поширюється через фішингові електронні листи для бізнесу і призначене для крадіжки облікових даних, а також на 37% — від крадія RedLine, який часто поширюється у зламаних іграх і сервісах, викрадаючи інформацію з браузерів і криптогаманців.

Телеметрія Avast також показує, що глобальне поширення LimeRAT потроїлося в 4 кварталі.

LimeRAT — це троянець для віддаленого доступу, здатний викрадати паролі, криптовалюти, здійснювати розподілені DDoS-атаки та встановлювати на комп’ютер жертви програми-вимагачі.

ЧИТАЙТЕ ТАКОЖ: Фахівці Держспецзв’язку розповіли про “підводні каміння” при видаленні вірусів зі смартфона

Hacker Фото: business-reporter.co.uk

Іншим вірусним ПЗ, обіг якого суттєво зріс, є Emotet (мережа ботів). Діє переважно в Південній і Південно-Східній Азії та Латинській Америці.

«Emotet — розповсюджувач шкідливого програмного забезпечення з широким спектром можливостей для викрадення інформації та розповсюдження шкідливого програмного забезпечення. За останні кілька місяців він удосконалив свою техніку уникнення виявлення антивірусним ПЗ за рахунок використання таймерів для поступового продовження виконання корисного навантаження», — йдеться у звіті Avast.

Крадій інформації Qakbot також еволюціонував і почав використовувати «контрабанду HTML» для приховування закодованого шкідливого скрипту у вкладеннях електронної пошти. Наприклад, зловмисники почали зловживати SVG-зображеннями для приховування шкідливого навантаження та коду, який використовується для його повторного збирання.

Експлойти «нульового дня»

У цьому кварталі дослідники Avast також виявили два складні експлойти «нульового дня».

Нагадаємо, що exploit — це комп’ютерна програма, фрагмент програмного коду або послідовність команд, що використовують вразливості в ПЗ та призначені для проведення атаки на обчислювальну систему.

«Avast захистив своїх користувачів, оскільки обидві експлойти використовувалися в «дикій природі». Перша, CVE-2022-3723, являла собою плутанину типів у V8 і використовувалася для отримання віддаленого виконання коду (RCE) проти Google Chrome. Avast повідомив про цю вразливість Google, який швидко випустив патч всього за два дні. Другою вразливістю нульового дня CVE-2023-21674 була LPE-вразливість в ALPC, яка дозволяла зловмисникам дістатися з пісочниці браузера аж до ядра Windows. Корпорація Майкрософт виправила цю вразливість в оновленні Patch Tuesday за січень 2023 року», — зазначається у звіті Avast.

Експерти компанії додають, що сьогодні користувачам слід бути вкрай обачними та очікувати появи нових шпигунських програм, а також новітніх троянських вірусів, націлених на мобільний банкінг. Небезпечними будуть і троянські SMS-повідомлення.

ЧИТАЙТЕ ТАКОЖ:

Популярне розширення Chrome приховує вірус для майнінгу криптовалют

Як уберегти свій смартфон від вірусів – інструкція Держспецзв’язку

Широкий спектр маршрутизаторів піддався атакам нового урядового вірусу

Telegram

Telegram  Viber

Viber